在智能工厂的数字化转型浪潮中,网络与信息安全管理是保障生产连续性、保护核心工艺数据与商业机密的关键基石。其中,网段隔离(Network Segmentation)和网络地址转换(Network Address Translation, NAT)作为两项基础且至关重要的网络架构与安全技术,在工业控制与信息系统开发中扮演着不可或缺的角色。它们协同作用,为智能工厂构建起层次化、纵深化的安全防御体系。

一、 网段隔离的核心价值与优势

网段隔离的核心思想是将一个大型的、扁平的工厂网络,按照功能、安全等级、业务逻辑或物理位置,划分为多个较小的、逻辑上独立的子网络(网段)。这种做法为智能工厂带来了多方面的显著好处:

- 遏制威胁横向扩散,实现最小化影响:智能工厂网络通常包含IT(信息网络)和OT(运营技术网络)两大域,OT网络中又可能细分为现场设备层、过程监控层、生产管理层等。一旦某一网段(例如办公网)遭受恶意软件感染或网络攻击,严格的网段隔离能有效将威胁限制在初始入侵点,防止其横向移动至关键的生产控制网段(如PLC、DCS、SCADA系统所在的网络),从而避免因单一安全事件导致全厂停产的灾难性后果。这完美契合了“零信任”架构中“从不信任,始终验证”和按需授权访问的原则。

- 实现精细化的访问控制与策略管理:不同网段间的通信必须经过防火墙、工业网闸等安全设备。这使得网络安全管理员能够基于“源-目的IP、端口、协议”等维度,实施极其精细的访问控制策略(ACL)。例如,可以严格规定只有生产执行系统(MES)服务器才能向特定网段的工业控制器发送指令,而办公网用户则被完全禁止直接访问控制层设备。这种基于策略的访问控制是信息安全软件开发与部署的基础。

- 提升网络性能与可管理性:隔离减少了每个网段内的广播流量和冲突域规模,提升了网络整体性能和稳定性。将网络模块化后,故障排查、流量监控和策略调整都变得更加清晰和高效,降低了网络运维的复杂性。

- 满足合规性要求:许多工业安全标准(如IEC 62443)明确建议或要求对工业网络进行分区和隔离,以保护关键资产。实施网段隔离是满足这些法规与标准认证的前提。

二、 NAT转换在智能工厂中的独特作用

NAT技术主要用于在IP数据包通过路由器或防火墙时,修改其源或目的IP地址。在智能工厂的特定语境下,其好处主要体现在以下几个方面:

- 保护内部网络拓扑与真实地址:智能工厂的OT网络设备(如PLC、机器人控制器)通常使用私有IP地址(如192.168.x.x)。当这些设备需要与外部IT网络或互联网进行有限的数据交换时(例如,向云端MES上传生产数据),NAT可以将大量内部设备的私有地址,映射为少数几个对外的公有IP地址。外部攻击者只能看到NAT设备的公网IP,无法直接探测和定位到内部OT设备的具体IP和网络结构,从而隐藏了关键生产资产,增加了攻击者的侦察难度。

- 节省公网IP地址资源:IPv4地址资源稀缺,为工厂内成千上万的传感器、执行器都分配公网IP既不经济也不安全。NAT使得整个OT网络可以仅使用一个或几个公网IP即可实现对外通信,是当前主流的解决方案。

- 充当简易的访问控制屏障:NAT本身并非专门的安全设备,但其“单向性”特性(通常由内网主动发起的连接才能建立映射)在客观上形成了一道基础的访问屏障。外部网络无法主动发起对处于NAT后的OT设备的连接,除非在NAT设备上配置了明确的端口转发规则。这为内部网络提供了一层额外的被动防护。

- 便于网络融合与过渡:在工厂IT与OT网络逐步融合的过程中,难免会出现地址重叠或冲突的情况。NAT可以作为临时或永久的解决方案,在不改变原有网络规划的前提下,实现不同地址空间网络的互联互通。

三、 协同效应与在安全软件开发中的体现

在智能工厂的网络与信息安全软件(如工业防火墙管理系统、安全监控与事件管理平台、工控漏洞扫描系统)的开发和部署中,必须充分考虑并利用网段隔离与NAT的协同效应:

- 策略配置与管理:安全软件需要提供直观的界面,让管理员能够基于已划分的网段来定义和实施安全策略,并管理NAT转换规则。软件应能自动识别网络拓扑结构,简化配置流程。

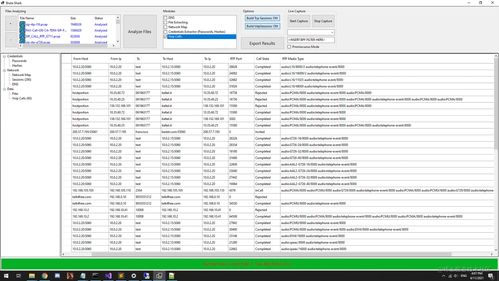

- 日志记录与审计:NAT会改变数据包的IP地址,因此安全软件(尤其是日志系统和入侵检测系统)必须具备“NAT感知”能力,能够将经过转换后的公网IP地址,在日志和告警信息中正确关联回内部的实际主机,以确保安全事件的可追溯性和审计的有效性。

- 威胁检测与响应:安全软件的检测引擎需要理解工厂的网络分区模型。发生在不同安全等级网段边界处的异常流量(如从办公网段直接访问控制网段),应被赋予更高的威胁权重并触发更高级别的告警。软件可以利用NAT后的IP匿名性特点,设计更巧妙的蜜罐或诱捕系统。

###

总而言之,在智能工厂的复杂网络环境中,网段隔离是构建安全架构的“骨骼”与“分区墙”,它通过逻辑分割明确了安全边界和访问路径;而NAT则是隐藏内部细节、节约资源、提供基础访问控制的“伪装层”与“翻译官”。两者一明一暗,一策一技,共同构成了智能工厂网络纵深防御的前端基础。任何面向智能工厂的网络与信息安全软件的开发,都必须建立在对这两种技术深刻理解与无缝集成之上,才能打造出真正契合工业场景、坚固且灵活的安全防护体系。